Metasploitable2是一个专门设计用于安全测试和漏洞利用的虚拟机镜像。它由Rapid7公司开发,旨在提供一个用于练习渗透测试和漏洞利用的环境,帮助安全专业人员和研究人员学习和实践攻击技术。Metasploitable2基于Ubuntu Linux操作系统,并预装了大量易受攻击的漏洞和弱点,包括常见的服务如FTP、SSH、Telnet、Web服务器、数据库等。通过使用Metasploitable2,安全专业人员可以模拟真实世界中的攻击场景,练习渗透测试和漏洞利用技术,了解攻击者可能利用的漏洞和弱点,提高安全防护意识并加强网络安全防御能力。

1.下载安装

Step.1

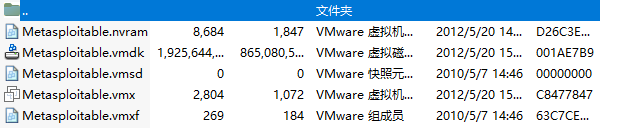

Step.2.解压后导入VMware

解压后是VMware格式的虚拟机文件,没有找到Hyper-V的版本

Step.3.修改配置文件

导入VMware后启动虚拟机,用户名和密码都是msfadmin

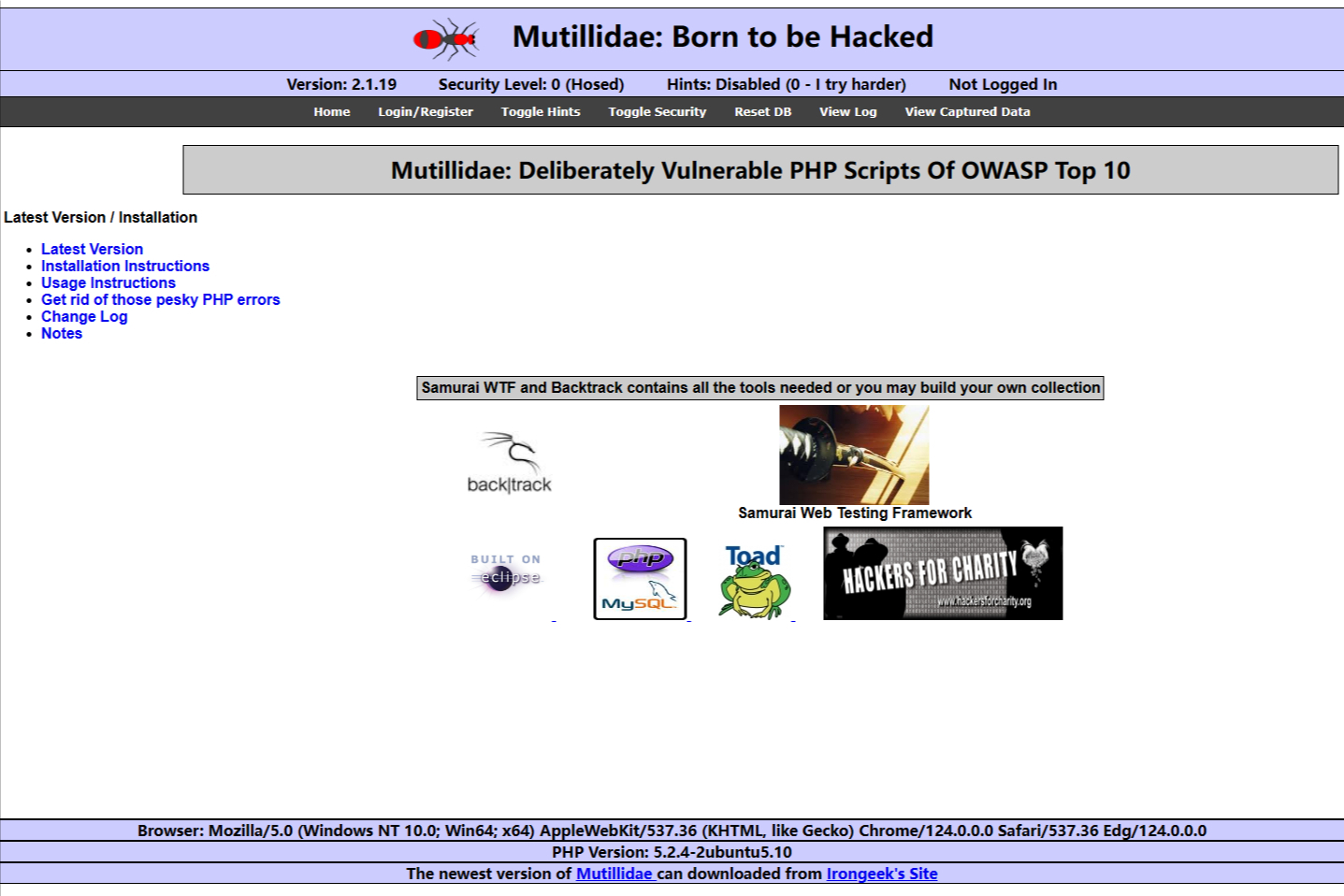

使用ip a命令查看ip地址,浏览器打开http://ip/mutillidae/

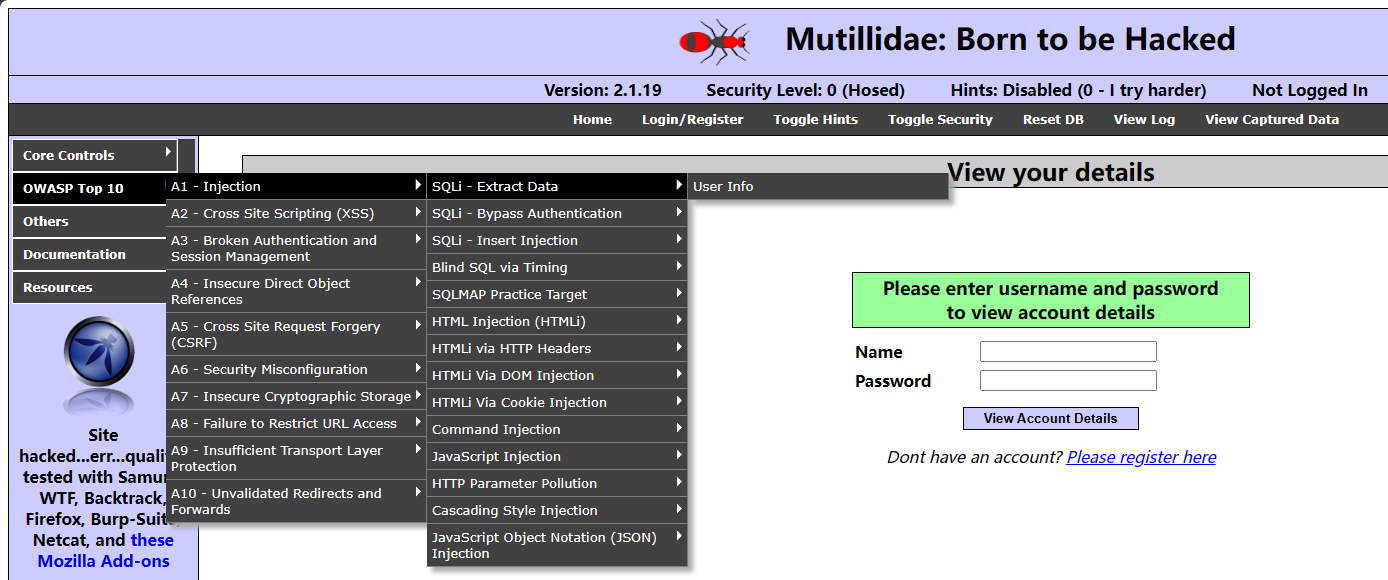

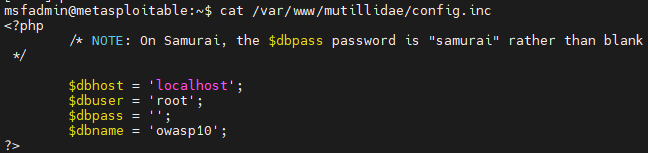

此时进入OWASP TOP 10 进行练习会报错,原因是/var/www/mutillidae/config.inc配置文件中的dbname不正确

执行命令sudo vi /var/www/mutillidae/config.inc将dbname修改为owasp10

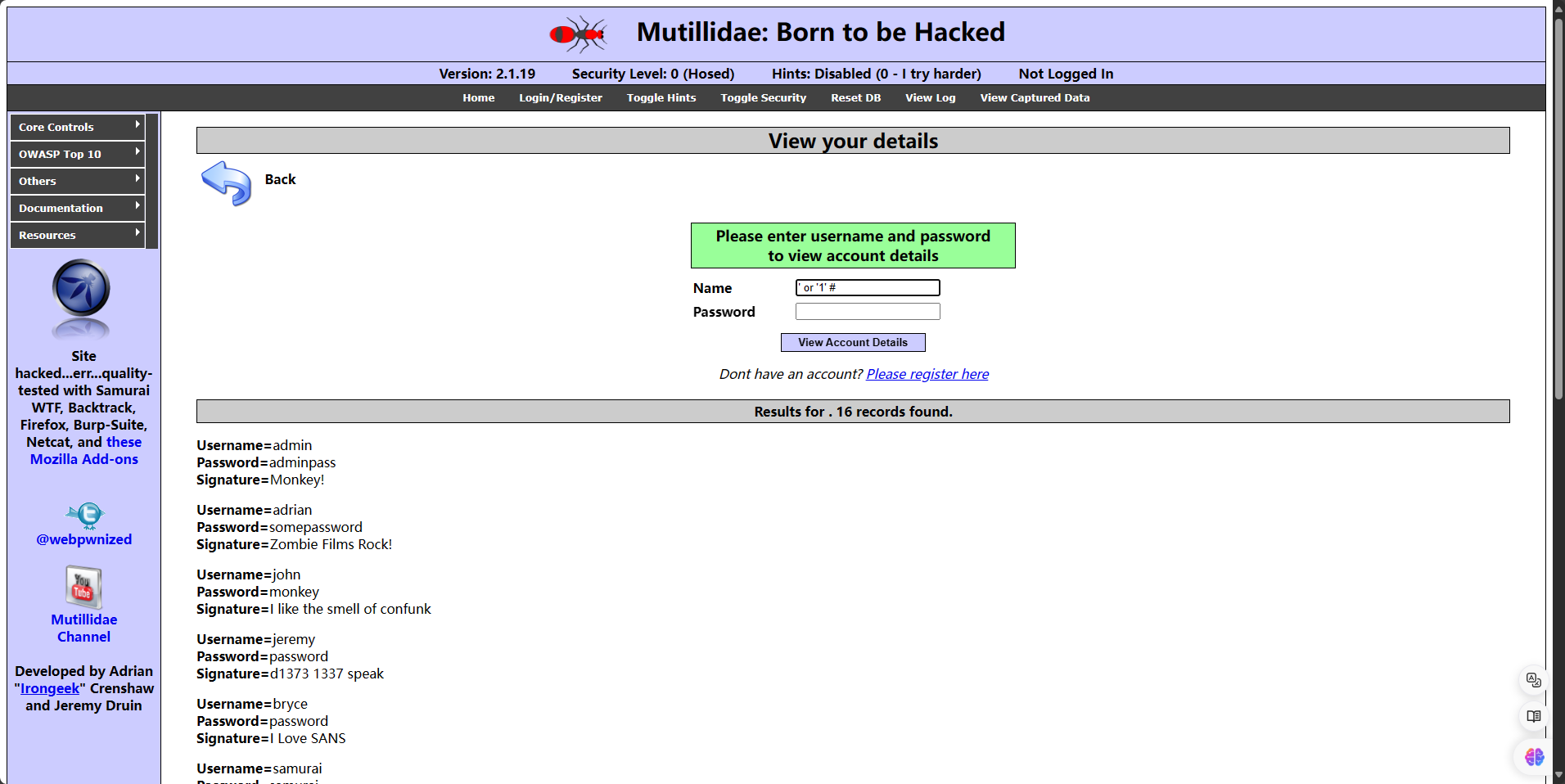

修改后wq!保存并退出,再进入OWASP TOP 10 -> A1 Injection -> SQLi-Extract Data -> User Info进行第一条SQL注入练习

' or '1' # 第一个单引号将sql语句前面截断,#号将sql语句后面注释,中间 or '1' 恒成立,实现查询出所有用户信息,完整的sql语句为SELECT * FROM accounts WHERE username='' or '1' #' AND password=''(不过2024年了,应该不会有网站出现这种简单的注入漏洞了吧🤓)